指示

检查您的VPS是否因资源使用异常而被黑客入侵。

当一台运行 CyberPanel 的 VPS 突然变得明显卡顿,网页加载缓慢,即使访问量没有增加,CPU 和内存占用却频繁飙高,这通常并不是偶然现象。这种情况的背后,往往隐藏着异常进程正在消耗资源、网站被植入恶意代码,或者服务器正在被互联网上的机器人程序和自动化工具持续利用。要准确判断问题根源,需要同时在控制面板界面和通过 SSH 在操作系统层面进行检查。

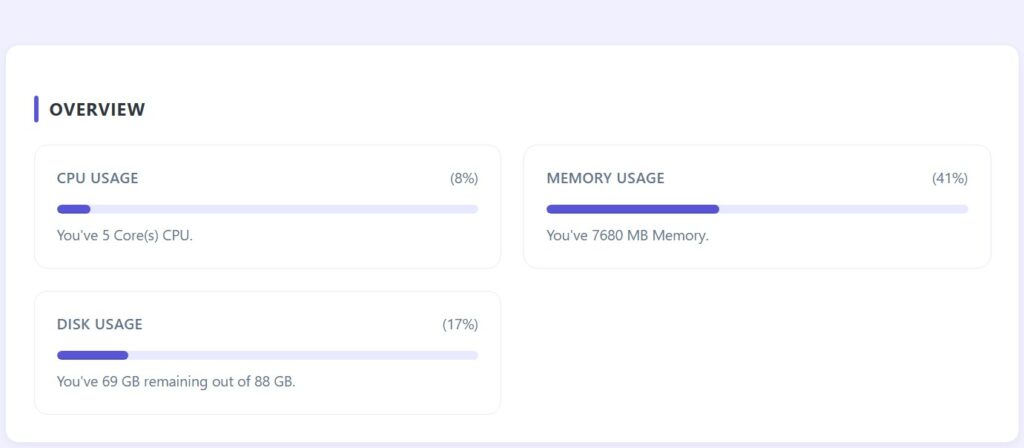

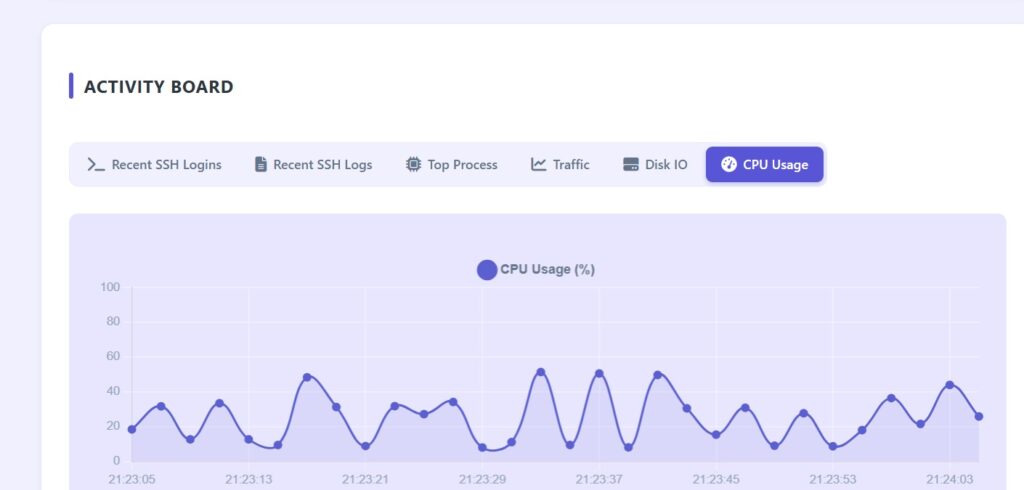

在 CyberPanel 仪表盘上,CPU、内存和磁盘使用率的图表可以直观反映服务器的整体健康状况。如果 CPU 长时间处于高位,就应通过 SSH 登录服务器,查看究竟是哪个进程在制造高负载。使用管理员账号连接 VPS 后,可以通过以下命令实时监控系统资源。

top

该界面会列出当前占用 CPU 和内存最多的进程。若要按 CPU 使用率从高到低排序,可在界面中按下 Shift 和 P 键。若发现可疑进程,可以使用对应的 PID 执行下面的命令,查看其详细信息和启动方式。

ps -fp PID

很多情况下,htop 工具能提供更加直观友好的界面。如果系统尚未安装,可以先安装再运行。

yum install htop -y

htop

在 Ubuntu 系统中使用:

apt install htop -y

htop

当内存几乎被占满,系统开始使用磁盘交换空间时,服务器性能会显著下降。可以通过以下命令快速查看内存状态。

free -m

与此同时,也应检查磁盘使用情况。如果磁盘空间异常快速增长,需要确认是哪个分区占用最多。

df -h

要找出网站目录中占用空间最多的文件夹,可以使用:

du -h --max-depth=1 /home | sort -hr | head -n 10

如果怀疑某一个具体网站,可以深入其用户目录:

du -h --max-depth=1 /home/username | sort -hr | head -n 10

虽然 CyberPanel 的文件管理器也可以查看网站源码,但通过 SSH 能更快找出最近被修改的 PHP 文件,这在怀疑网站被植入恶意代码时非常有用。

find /home -type f -name "*.php" -mtime -2

该命令会列出最近两天内被修改的 PHP 文件。如果你并未更新网站却发现大量文件被修改,就需要立即检查其内容。要搜索常被恶意代码利用来隐藏行为的函数,可以执行:

grep -R "base64_decode" /home

grep -R "eval(" /home

grep -R "gzinflate" /home

这些函数本身不一定是恶意的,但若出现在陌生文件或经过混淆处理的代码中,感染风险就非常高。

CyberPanel 中的访问日志可以看到异常流量,而在 SSH 中也可以快速统计当前与 Web 端口建立的连接数。

netstat -antp | grep :80 | wc -l

如果这个数字远高于平时水平,服务器可能正在遭受请求洪泛攻击。要查看哪些 IP 地址建立了最多连接,可以使用:

netstat -antp | grep :80 | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -n | tail

根据结果可以在防火墙中封锁可疑 IP。如果怀疑 VPS 被用来发送垃圾邮件,应检查系统的邮件队列。在使用 Exim 的服务器上,可以用以下命令查看等待发送的邮件总数。

exim -bpc

如果数量异常庞大,可以进一步查看详细队列信息:

exim -bp

除了资源占用和网络连接情况,系统用户账户也必须检查。以下命令可以列出服务器上的所有用户。

cat /etc/passwd

如果发现陌生且具备 Shell 登录权限的用户,说明服务器可能已被更深层次入侵。攻击者常用来维持持久控制的另一个位置是计划任务。可以用下面的命令查看当前用户的定时任务。

crontab -l

同时检查系统级的定时任务目录。

ls /etc/cron*

如果发现有定期执行临时目录或网站目录中不明文件的任务,这通常是恶意程序在被删除后自动恢复自身的方式,必须立即处理。

通过以上所有检查可以清楚看出,CyberPanel 适合从表层快速观察服务器状态,而 SSH 则能深入操作系统内部,找出 VPS 资源被大量消耗的真正原因。一旦发现可疑进程、未经授权的文件修改、网络连接激增或邮件队列暴涨等迹象,第一步应立即更改所有重要密码。随后隔离疑似被感染的网站,并对整个系统进行彻底清理。只有清除根本原因,VPS 才能真正恢复稳定,而不是继续在后台被悄悄利用其资源。

Bài Viết Liên Quan

WooCommerce环境下Avada、Flatsome、Porto、WoodMart与BeTheme对比分析

Redis 从安装到运行:完整指南及 “Failed listening on port 6379 (tcp)” 错误解决方法

CSF 是一款强大且易于控制的 Linux 服务器防火墙

JetBrains AI 与 GitHub Copilot 联用导致 WordPress VPS 崩溃 一次快速优化如何释放内存并清除恶意代码

错误:“IMAP Auth process broken 993”

在CyberPanel上安全稳定运行ClamAV与ModSecurity和CSF的安装指南

Bài Viết Cùng thể loại

CyberPanel是什么 为什么它是PHP最佳免费控制面板之一

JetBrains AI 与 GitHub Copilot 联用导致 WordPress VPS 崩溃 一次快速优化如何释放内存并清除恶意代码

在CyberPanel上安全稳定运行ClamAV与ModSecurity和CSF的安装指南

OWASP Coraza WAF 是否支持 OpenLiteSpeed 和 CyberPanel?

云服务器与VPS:真正的差异在哪里?深度解析

CustomBuild 简介