ニュース

WooCommerceにおけるAvada・Flatsome・Porto・WoodMart・BeThemeの比較

WooCommerce環境におけるテーマ選定の背景 WordPressでECサイトを構築する際、テーマ選びは単なるデザインの問題ではありません。パフォーマンス、ユーザー体験、そして長期的な拡張性に直接影響を与えます。Avada、Flatsome、Porto、WoodMart、BeThemeといったテーマはいずれも人気がありますが、それぞれ異なる開発思想を持っています。 これらを同じWooCommerce環境で比較すると、その違いはより明確になります。重要なのはデモ数ではなく、購入体験の最適化、速度、そして使いやすさです。 各テーマの開発思想の違い Avadaのオールインワン設計 Avadaは多目的テーマとして設計されており、企業サイト、ブログ、ECサイトなど幅広い用途に対応します。最大の強みは高いカスタマイズ性とレイアウトの自由度です。 Flatsomeの販売特化型アプローチ FlatsomeはECに特化したテーマであり、ほぼすべての要素が販売とコンバージョンを意識して設計されています。 Portoの実用重視の設計 Portoはパフォーマンスと柔軟性を重視し、独自の仕組みよりも既存のページビルダーを活用する現実的なアプローチを取っています。 WoodMartの現代的な購買体験 WoodMartは特に大規模なオンラインストア向けに設計されており、スムーズで高度なユーザー体験を提供します。 BeThemeの多様性 BeThemeは豊富なデモ数が特徴で、多くの業種に対応しますが、特定分野に特化しているわけではありません。 ページビルダーと編集機能...

Apr

FlatsomeはECサイトだけのテーマではない:ブログやニュースサイトにも強力な選択肢

Flatsomeと聞くと、多くの人はWooCommerce専用のテーマを思い浮かべます。それは間違いではありませんが、十分ではありません。実際には、FlatsomeはWooCommerceをインストールしなくても、個人ブログやニュースサイト、コンテンツ中心のウェブサイト構築に非常に適しています。 特に注目すべき点は、このような使い方をした場合、パフォーマンスや操作性がさらにスムーズになることです。この点はあまり語られることがありませんが、非常に重要なポイントです。 WooCommerceを使わない場合のFlatsomeの違い WooCommerceを外すことで、Flatsomeは大幅に軽量化されます。商品、カート、決済に関する機能が読み込まれなくなるため、リソースの消費が減少します。 その結果、サイトの表示速度が向上し、レスポンスも良くなり、不具合も発生しにくくなります。コンテンツが中心となるブログやニュースサイトにとって、これは大きなメリットです。 EC構造に縛られないことで、レイアウトの自由度も高まり、さまざまなコンテンツ形式に柔軟に対応できます。 スムーズで安定したパフォーマンス Flatsomeをブログ用途で使うと、まず感じるのは操作のスムーズさです。コンテンツ編集やレイアウト調整、更新作業が快適に行えます。 もともとWooCommerce向けに最適化されているため、コンテンツサイトとして使うとさらに軽快になります。特に記事数が多いサイトや画像が多いサイトでは、その差がはっきりと現れます。 また、プラグインとの競合が少ないため、長期運用においても安定性が高いのが特徴です。 UX Builderは依然として大きな強み WooCommerceを使わなくても、UX Builderは非常に強力なツールです。これがFlatsomeがブログテーマとしても優れている理由の一つです。 ユーザーはマガジン風のトップページや個人ブログ、コンテンツ用ランディングページを簡単に作成できます。ドラッグアンドドロップとリアルタイム編集により、作業効率が大きく向上します。...

Apr

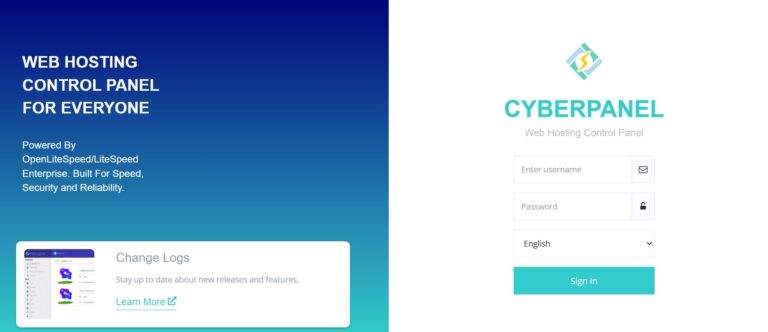

CyberPanelとは PHPに最適な無料コントロールパネルである理由

インフラコストが増加し続ける中で、強力でありながら無料で使えるコントロールパネルの選択は、多くの個人や企業にとって重要な課題となっています。CyberPanel は、高いパフォーマンスと使いやすさ、そして最新技術の統合を兼ね備えたソリューションとして注目されています。 従来のApacheやNginxに依存するパネルとは異なり、CyberPanelは OpenLiteSpeed をベースに構築されています。これはPHPに最適化された高性能なWebサーバーであり、速度とリソース効率の面で大きな優位性を持っています。 本記事では、CyberPanelがなぜ現在最も優れた無料コントロールパネルの一つとされているのか、特にPHP環境における強みを中心に解説します。 CyberPanelの概要と仕組み CyberPanelは、サーバー管理を簡素化するために設計されたオープンソースのコントロールパネルです。ユーザーは直感的なインターフェースを通じて、Webサイト、ドメイン、メール、データベースなどを簡単に管理できます。 最大の特徴はその基盤にあります。CyberPanelは従来のWebサーバーではなくOpenLiteSpeedを採用しており、これによりリソース消費を抑えながら高速なレスポンスを実現します。 さらにDNS管理、SSL、FTP、セキュリティ機能など、多くの重要な機能が統合されており、複数のツールを別々に導入する必要がありません。 PHPプラットフォームに最適化されている理由 CyberPanelは WordPress や Laravel...

Apr

BeThemeとは何か?なぜWordPressで最も利用されているテーマの一つなのか

数多くの無料・有料テーマが存在するWordPressの世界において、長年にわたりトップの地位を維持し続けることは簡単ではありません。その中でBeThemeは、数少ない成功例の一つです。 BeThemeは単なる多目的テーマではなく、非常に実用的なアプローチを持っています。ゼロからサイトを構築する必要があるのではなく、あらかじめ用意された数百のデザインを活用することで、構築時間を大幅に短縮できます。 この利便性と高いカスタマイズ性の組み合わせが、初心者から経験豊富な開発者まで幅広いユーザーに支持されている理由です。 BeThemeとは BeThemeはMuffin Groupによって開発された多目的WordPressテーマです。企業サイト、個人ブログ、ECサイトなど、さまざまな用途に対応することを前提に設計されています。 BeThemeの特徴は、単なるツール提供にとどまらず、すぐに使える完成形のソリューションを提供している点です。ユーザーは適切なデモを選び、インポートして内容を編集するだけで、ゼロから設計することなく完成されたサイトを構築できます。 この仕組みにより、専門知識のないユーザーでも扱いやすく、同時にプロフェッショナルにも十分な柔軟性を提供します。 BeThemeが魅力的な理由 豊富で実用的なデモ BeThemeの大きな魅力の一つは、非常に豊富なデモコレクションです。しかし重要なのは数だけではなく、その完成度です。 それぞれのデモは実際のウェブサイトのように構成されており、明確なレイアウトと必要なコンテンツが揃っています。ユーザーは完成形をイメージする必要がなく、すでに整ったベースからスタートできます。 特に短期間でサイトを公開したい場合、この点は大きなメリットになります。 Muffin Builderによるシンプルな構築...

Mar

Avada – なぜ今でも世界で最も利用されているWordPressテーマなのか

WordPressのエコシステムでは、数千ものテーマが日々競争しています。その中で長年トップの地位を維持し続けることは偶然ではありません。Avadaは、ThemeFusionの主力製品であり、単なる人気テーマにとどまらず、「多目的テーマ」の基準とも言える存在になっています。 Avadaの強みは単一の機能ではなく、柔軟性、深いカスタマイズ性、そして十分に実用的なパフォーマンスをバランスよく融合している点にあります。このバランスこそが、初心者からプロの開発者まで幅広いユーザーに選ばれる理由です。 多用途性こそがAvada成功の核心 Avadaは登場当初からオールインワンテーマとして位置づけられてきました。これは単に機能が多いという意味ではなく、さまざまな用途に適応できる柔軟性を指します。 企業サイト、個人ブログ、ECサイト、ランディングページなど、すべてを同一のテーマで構築できます。そのため、プロジェクトの成長に合わせてテーマを変更する必要がなく、時間とコストの削減につながります。 Avadaはユーザーに固定された構造を押し付けません。広範な設定オプションを提供することで、それぞれのサイトを独自の形で構築できるようにしています。これは特定用途に最適化されたテーマでは実現しにくいポイントです。 この柔軟性は、最初は小規模でも将来的な拡張を見据えるWordPressユーザーにとって非常に重要です。 Fusion Builder 独自ビルダーによる競争優位性 Avadaが長く支持される理由の一つに、独自のページビルダーであるFusion Builder、現在のAvada Builderがあります。 多くのテーマが外部プラグインに依存する中、Avadaは自社開発のビルダーを採用しています。これにより、デザイン、パフォーマンス、操作性の統一性が高く保たれています。 ドラッグアンドドロップで直感的に操作できるだけでなく、余白、色、アニメーション、レスポンシブ設定など、細部まで制御可能です。...

Mar

Portoテーマとは何か?WooCommerce最適化を超えた多目的ソリューション

WordPressのエコシステムには、WooCommerce専用に設計されたテーマが数多く存在します。これらのテーマは販売、速度、ショッピング体験に最適化されている一方で、一定の枠組みに縛られやすいという側面もあります。Portoはそのような方向性とは異なります。これは単なるEC向けテーマではなく、さまざまな用途に適応できる多目的なプラットフォームです。 Portoは最速や最もシンプルなテーマを目指しているわけではありません。その代わりに、柔軟性、拡張性、そして幅広い応用力に重点を置いています。そのため、単一の目的に縛られないWebサイトを構築したい人にとって有力な選択肢となります。 本記事では、Portoの多用途性や拡張性、そして速度面の弱点がどのように補われ、継続的に改善されているのかを実用的な視点から解説します。 PortoはWooCommerce専用ではない Portoの最大の特徴は、その設計思想にあります。多くのテーマがWooCommerce中心に最適化されているのに対し、Portoは最初から多目的テーマとして設計されています。 企業サイト、コンテンツブログ、コンバージョン重視のランディングページ、さらには複雑なECサイトまで、幅広い用途に対応可能です。WooCommerceはその一部に過ぎず、中心ではありません。 そのため、Portoはより自由度の高いテーマといえます。固定された構造に縛られることなく、目的に応じたサイト構築が可能です。特に、長期的な拡張や柔軟な運用が求められるプロジェクトに適しています。 構造と設計が生む高い汎用性 Portoには多くのデモやレイアウトが用意されており、さまざまな業種や用途に対応しています。しかし重要なのは数ではなく、その構造です。 ユーザーは各要素を自由に組み合わせたり再構築したりすることができ、まったく新しいデザインを作り出せます。これにより、Portoは単なるテンプレート集ではなく、柔軟な制作ツールとして機能します。 理解が深まれば、シンプルな紹介サイトから高度なシステムまで、同じテーマで構築できるようになります。 拡張機能が速度の弱点を補う Portoについてよく指摘される点の一つが速度です。ミニマルなテーマやWooCommerce特化型テーマと比較すると、初期状態では必ずしも最速とは言えません。 しかし、これは必ずしも欠点ではありません。Portoは多くのモジュールや拡張機能を備えており、必要に応じて機能を選択できます。不要な機能を無効化し、必要なものだけを使うことで、パフォーマンスを大きく改善できます。 さらに、キャッシュシステムやCDNなどの最適化技術との相性も良く、適切に構成すれば実用レベルで十分な速度を実現できます。...

Mar

Woodmartテーマとは何か?現代のWebデザインにおける「重いが価値のある」真の力

現代のWebデザインの世界では、スピード、ユーザー体験、そして視覚的な美しさが常に密接に結びついています。そのため、適切なテーマを選ぶことは単なる見た目の問題ではなくなりました。それは企業がブランドをどのように表現し、コンバージョンを最適化し、長期的に運用していくかを決定づける基盤です。WordPressやWooCommerce向けのテーマの中でも、Woodmartは強力で柔軟性が高く、カスタマイズ性に優れた選択肢として広く知られています。 Woodmartの特別な点は、シンプルさではなく豊かさにあります。このテーマは一種の「エコシステム」として設計されており、ユーザーは動的で多機能なWebサイトを構築し、高いインタラクション体験を実現できます。ただし、その強力さを最大限に引き出すには、深い理解、適切な最適化、そして十分なインフラが必要です。 本記事では、Woodmartが高く評価される理由、特に多様なアイコンシステム、動的な体験の構築能力、そして「重い」テーマを効率的に運用するための最適化方法について解説します。 Woodmartはシンプルさを目的としたテーマではない Flatsomeのようなミニマル志向のテーマとは異なり、Woodmartはより豊かで多層的な体験を提供するために設計されています。デモを見ただけでも、滑らかなアニメーション、整理された複雑なレイアウト、そして高度なカスタマイズ性が際立っています。 Woodmartは単なるテーマではなく、ECサイト、ランディングページ、専門的なブログ、複雑な販売システムなど、さまざまなWebサイトを構築できるフレームワークです。そのため、基本的な使い方だけでは、このテーマの本来の力の一部しか活用できていないことになります。 多様なアイコンシステムがユーザー体験に深みを与える Woodmartの大きな特徴の一つが、豊富なアイコンシステムです。アイコンは単なる装飾ではなく、ユーザーの行動を導く重要な要素です。Woodmartは複数のアイコンライブラリを統合し、柔軟なカスタマイズを可能にすることで、直感的で分かりやすいインターフェースを実現します。 適切に使用されたアイコンは、コンテンツの強調、視線誘導、機能の理解を助けます。例えば、アクションボタンに適切なアイコンを組み合わせることで、単なるテキストよりも明確で魅力的な印象を与えることができます。さらに、サイズや色、アニメーションの調整により、ブランド全体のデザイン統一も実現できます。 このような要素が、Woodmartで構築されたWebサイトをより生き生きとしたものにし、静的な印象を与えない理由となっています。 深い理解がWoodmartを「生きたサイト」に変える 初心者はデモをインポートして内容を変更するだけで使うことが多いですが、構造を理解すると、Woodmartが高度なインタラクションを実現できることが分かります。 スクロール時のアニメーション、ユーザー操作に応じた動き、ページを再読み込みしない商品フィルター、動的なメニューやポップアップなどにより、Webサイトはより自然で滑らかな体験を提供します。 重要なのは、Woodmartがすべての機能の使用を強制しない点です。目的に応じて必要な機能だけを選択し調整できるため、同じテーマでも全く異なるサイトを作ることが可能になります。 強力なビルダーがWoodmartの力を引き出す...

Mar

FlatsomeがWooCommerceで最も利用されているテーマとなった理由

WordPressでECサイトを構築する世界では、WooCommerce向けのテーマは数千種類も存在します。その中でもFlatsomeは、世界中で最も広く使われているテーマの一つとして常に上位に位置しています。その理由は、完璧なテーマだからではなく、ユーザーが本当に必要とする要素を的確に満たしているからです。それは「シンプルさ」「スピード」「使いやすさ」です。 本記事では、なぜFlatsomeがこれほどまでに普及しているのか、そしてその“シンプルさ”がどのように競争優位になっているのかを詳しく解説します。 Flatsomeとは何か、そしてWooCommerceの中で際立つ理由 FlatsomeはWooCommerce専用に設計されたWordPressテーマで、専門的なプログラミング知識がなくても短時間でECサイトを構築できることを目的としています。リリース当初から、多機能を追求する他のテーマとは異なる方向性を選びました。 多くのテーマが機能を詰め込もうとする中で、Flatsomeはあえて絞り込む戦略を取りました。あらゆる種類のサイトに対応する万能テーマを目指すのではなく、ECサイトの体験に特化しています。 この集中戦略により、商品ページ、カート、チェックアウトといった販売に直結する部分で高い完成度を実現しています。 シンプルさは弱点ではなく戦略である Flatsomeの人気を支える最大の理由の一つが、そのシンプルな設計思想です。一見すると派手さに欠けるように感じるかもしれませんが、それこそが長期的な価値につながっています。 シンプルであることで、初心者でもすぐに使いこなすことができます。管理画面は直感的で分かりやすく、無駄な要素がありません。 特に中小企業や個人事業主にとって、複雑なシステムは必要ありません。安定して動作し、トラブルが少ないことの方が重要です。 また、シンプルな構造はプラグインとの競合を減らし、運用時のリスクも軽減します。 UX Builderという中核機能 Flatsomeの大きな特徴の一つが、標準搭載されているUX Builderです。これはドラッグ&ドロップでページを作成できるビルダーで、外部ツールではなくテーマに最適化されています。...

Mar